실제 현장에서 데이터 수집 시 전체 데이터가 아닌 사건과 관련된 데이터만 선별 수집하는 것이 원칙이다. 따라서, 선별 수집한 데이터를 분석하는 경우가 많으며 선별 수집 데이터는 다양한 도구를 활용해 분석할 수 있다. 이 글에서는 선별 수집 데이터를 AXIOM으로 분석한 내용을 공유하고자 한다.

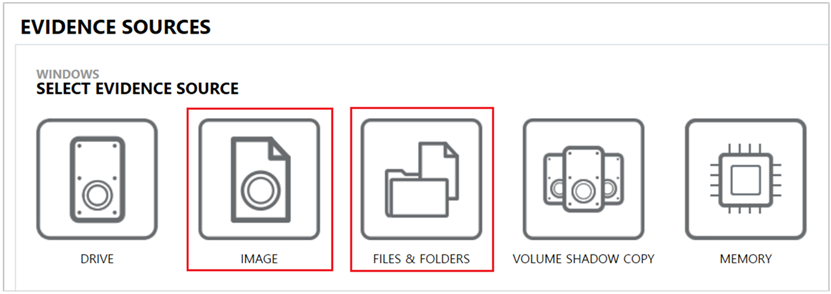

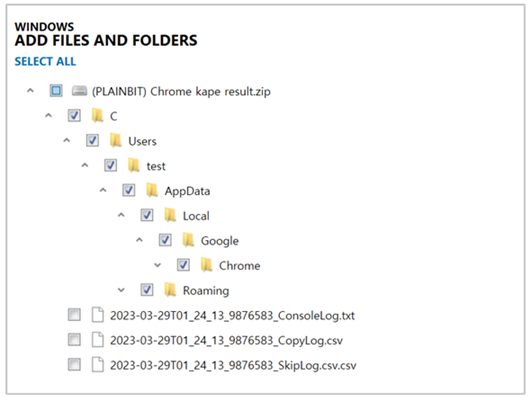

선별 수집 데이터는 AXIOM Process에서 이미지(Image)나 파일 및 폴더(Files & Folders)로 불러올 수 있다. AXIOM을 개발한 Magnet Forensics는 파일 및 폴더 형식으로 불러오는 것을 추천하고 있다. KAPE를 이용해 선별 수집한 Chrome 데이터를 이미지(Image) 방식으로 AXIOM에 추가했을 때 별도의 오류 없이 정상 추가된 것을 확인할 수 있었다.

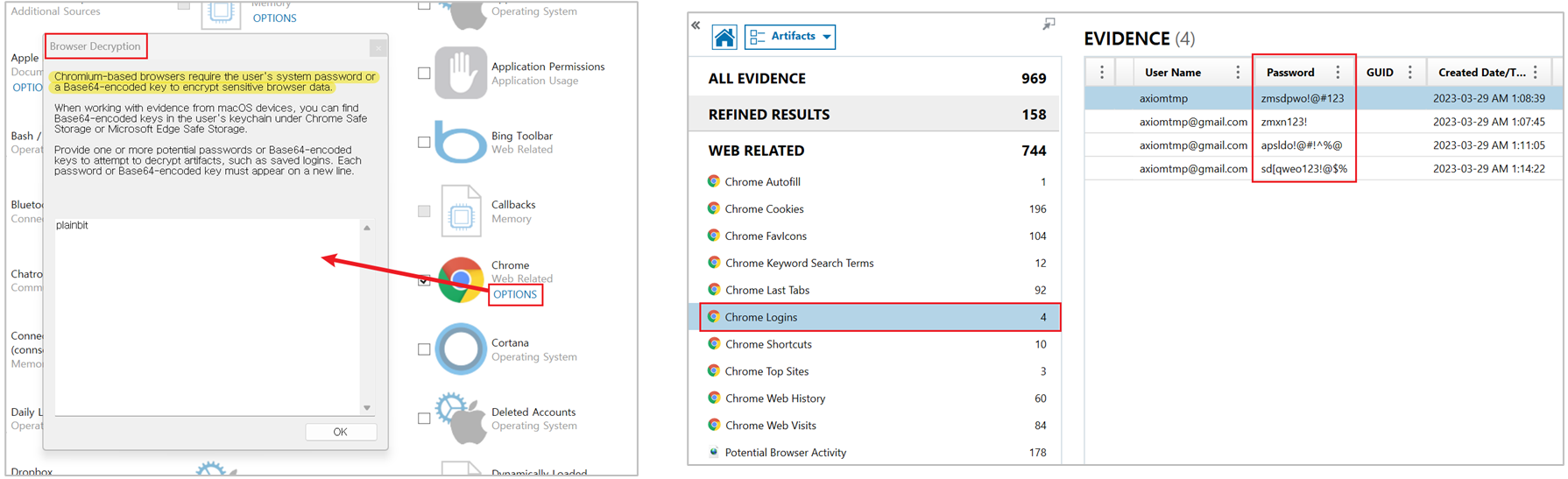

또한, PC나 모바일 이미지를 추가했을 때처럼 분석하고자 하는 아티팩트를 따로 선택할 수 있으며, 복호화 지원 아티팩트에 대해 복호화 옵션을 입력할 수도 있다. 아래 그림과 같이 AXIOM은 선별 수집한 데이터에 대해서도 특정 아티팩트에 대한 복호화를 지원해주고 있다.

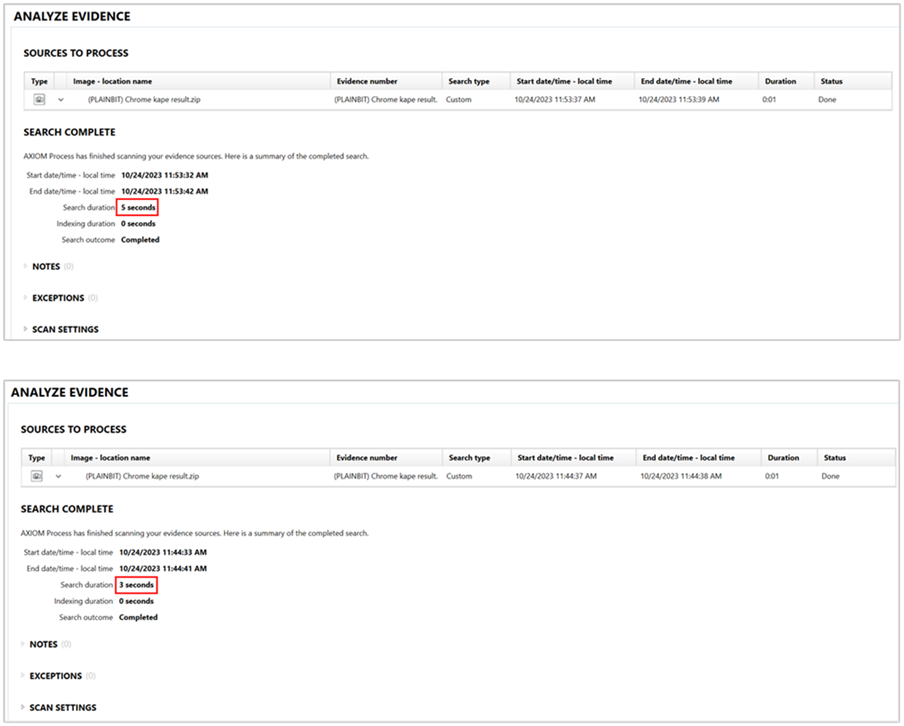

분석하고자 하는 아티팩트 선택 창에서는 추가한 선별 수집한 데이터에 맞춰 분석할 아티팩트가 자동으로 선택되지 않고 PC나 모바일 이미지를 추가했을 때처럼 모든 아티팩트가 다 선택된다. 프로세싱 속도의 차이는 없지만, 만약 선별 수집한 데이터 내 특정 아티팩트만 분석하고 싶다면 따로 분석하고자 하는 아티팩트를 선택해주면 된다.

위 그림에서 볼 수 있듯이 AXIOM을 이용하면 빠른 속도로 선별 수집한 데이터 분석이 가능하다. 단, AXIOM을 이용해 선별 수집한 데이터를 분석 시 복호화를 같이 진행한다면 선별 수집한 데이터 내에 특정 아티팩트의 복호화 키 파일이 수집됐는지 확인해야 한다. (ex. Chrome → %LOCALAPPDATA%\Google\Chrome\User Data\Local State)

기존 PC나 모바일 이미지를 추가해 분석하는 방법처럼 동일하게 선별 수집한 데이터를 추가해 분석할 수 있으며, 특정 아티팩트에 대해 복호화 옵션을 입력해 복호화도 시도할 수 있다. 단, 선별 수집한 데이터에 대해 복호화를 진행할 때에는 특정 아티팩트의 복호화 키 파일이 같이 선별 수집되었는지 확인해볼 필요가 있다.